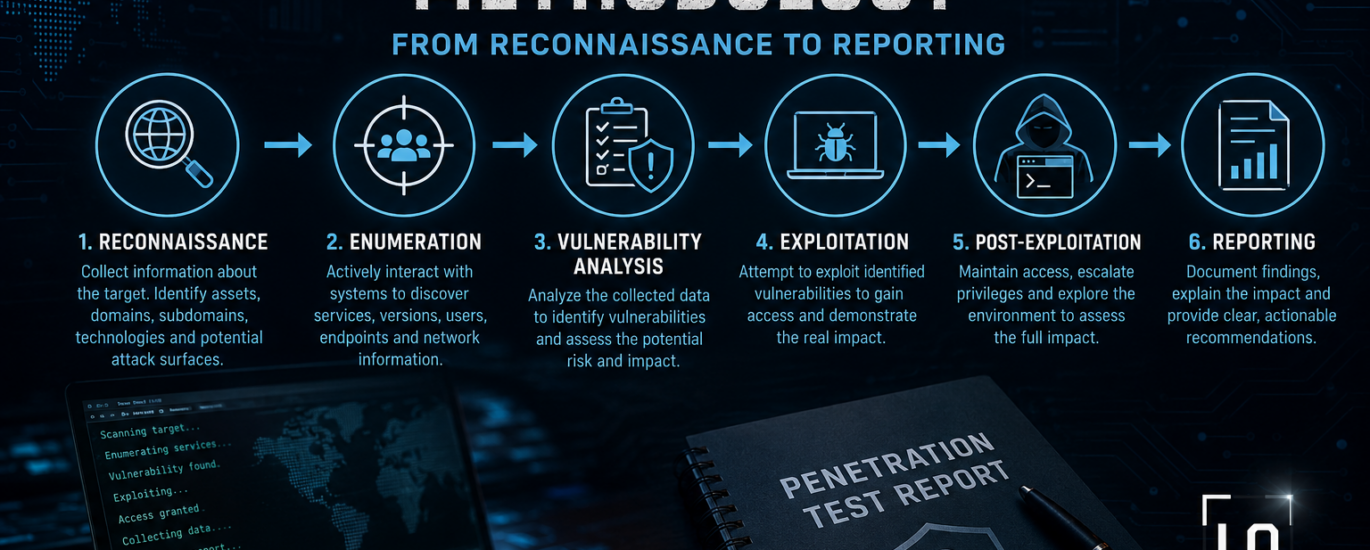

Penetration Testing Methodology – Από το Reconnaissance στο Reporting

Ένα penetration test δεν αποτελεί μια τυχαία προσπάθεια «να σπάσουμε κάτι» ούτε μια хаοτική χρήση εργαλείων. Πρόκειται για μια δομημένη διαδικασία που ακολουθεί συγκεκριμένα στάδια, με στόχο όχι μόνο τον εντοπισμό ευπαθειών αλλά και την κατανόηση του πραγματικού ρίσκου που αυτές δημιουργούν για έναν οργανισμό.

Η μεθοδολογία είναι αυτό που διαφοροποιεί έναν επαγγελματικό έλεγχο ασφάλειας από μια επιφανειακή τεχνική δοκιμή. Από τη συλλογή πληροφοριών μέχρι τη σύνταξη του τελικού report, κάθε στάδιο παίζει καθοριστικό ρόλο στην αξιολόγηση της συνολικής επιφάνειας επίθεσης.

Σε αυτό το άρθρο θα ακολουθήσουμε τη φυσική ροή ενός penetration test, εξετάζοντας ρεαλιστικά σενάρια που αντικατοπτρίζουν τον τρόπο δράσης πραγματικών επιτιθέμενων.

Reconnaissance – Η αξία της πληροφορίας

Η φάση του reconnaissance αποτελεί το θεμέλιο κάθε επιτυχημένου penetration test. Σε αυτό το στάδιο, ο tester συλλέγει όσο το δυνατόν περισσότερες πληροφορίες για τον στόχο, χωρίς απαραίτητα να αλληλεπιδρά άμεσα με τα συστήματά του.

Οι πληροφορίες αυτές μπορεί να περιλαμβάνουν:

- domains και subdomains

- IP ranges

- cloud υποδομές

- τεχνολογίες και services

- email formats

- δημόσια διαθέσιμες πληροφορίες οργανισμού

Σε πραγματικές επιθέσεις, οι επιτιθέμενοι αφιερώνουν σημαντικό χρόνο στο reconnaissance, καθώς πολλές φορές οι σημαντικότερες αδυναμίες δεν βρίσκονται σε κάποιο exploit, αλλά σε λανθασμένα εκτεθειμένες πληροφορίες.

Ένα συχνό παράδειγμα είναι ο εντοπισμός ξεχασμένων test environments ή παλιών εφαρμογών που παραμένουν προσβάσιμες από το διαδίκτυο χωρίς επαρκή προστασία.

Σε real-world penetration test, μια απλή ανάλυση DNS records οδήγησε στον εντοπισμό test περιβάλλοντος που χρησιμοποιούσε default credentials. Η παραβίαση δεν απαιτούσε προηγμένες τεχνικές, αλλά προσεκτική παρατήρηση και σωστή αξιολόγηση πληροφοριών.

Enumeration – Όταν η εικόνα γίνεται σαφής

Αφού ολοκληρωθεί η αρχική συλλογή πληροφοριών, ακολουθεί το enumeration. Σε αυτό το στάδιο πραγματοποιείται ενεργή αλληλεπίδραση με τα συστήματα του στόχου με σκοπό την αναγνώριση:

- υπηρεσιών

- software versions

- API endpoints

- authentication mechanisms

- network exposure

Το enumeration είναι συχνά το σημείο όπου οι γενικές πληροφορίες μετατρέπονται σε πραγματικές πιθανότητες επίθεσης.

Η αναγνώριση μιας παλιάς έκδοσης web server ή ενός endpoint χωρίς σωστό access control μπορεί να καθορίσει ολόκληρη τη στρατηγική που θα ακολουθήσει ο tester.

Σε εταιρικά περιβάλλοντα, internal penetration tests αποκαλύπτουν συχνά εσωτερικές υπηρεσίες που δεν καταγράφονται σε καμία επίσημη τεκμηρίωση. Η έλλειψη ορατότητας αποτελεί από μόνη της σημαντικό security risk.

Vulnerability Analysis – Από την πληροφορία στον κίνδυνο

Σε αυτό το στάδιο πραγματοποιείται αξιολόγηση των δεδομένων που έχουν συλλεχθεί, με στόχο τον εντοπισμό πραγματικών αδυναμιών.

Η ανάλυση ευπαθειών δεν περιορίζεται στη χρήση αυτοματοποιημένων εργαλείων. Απαιτεί εμπειρία, κρίση και κατανόηση του τρόπου με τον οποίο μικρές αδυναμίες μπορούν να συνδυαστούν σε αλυσίδες επίθεσης.

Πολλές φορές, μια low severity ευπάθεια μπορεί να αποτελέσει κρίσιμο στοιχείο για privilege escalation ή lateral movement.

Ένα χαρακτηριστικό παράδειγμα είναι ο συνδυασμός:

- λανθασμένων ρυθμίσεων

- αδύναμου access control

- υπερβολικών δικαιωμάτων χρήστη

που τελικά οδηγεί σε πλήρη compromise συστήματος.

Exploitation – Η απόδειξη του αντίκτυπου

Η exploitation phase είναι αυτή που διαφοροποιεί ουσιαστικά το penetration testing από ένα απλό vulnerability assessment.

Σε αυτό το στάδιο, ο tester αποδεικνύει ότι μια ευπάθεια μπορεί πράγματι να αξιοποιηθεί.

Ο στόχος δεν είναι η καταστροφή ή η διακοπή λειτουργίας, αλλά η ελεγχόμενη επιβεβαίωση του πραγματικού κινδύνου.

Σε production περιβάλλοντα, η exploitation πραγματοποιείται με ιδιαίτερη προσοχή, συνήθως μέσω:

- περιορισμένης ανάκτησης δεδομένων

- proof-of-concept access

- μη καταστροφικών commands

Ένα συνηθισμένο real-world σενάριο είναι η εκμετάλλευση αδύναμου authentication mechanism που επιτρέπει αρχική πρόσβαση ως low-privileged user. Από εκεί, μέσω κακής διαχείρισης δικαιωμάτων, ο tester μπορεί να πραγματοποιήσει privilege escalation και να αποκτήσει πρόσβαση σε κρίσιμα συστήματα.

Post-Exploitation – Τι μπορεί να κάνει ένας επιτιθέμενος μετά

Η επιτυχής εκμετάλλευση μιας ευπάθειας δεν αποτελεί το τέλος της επίθεσης.

Στη φάση του post-exploitation, ο tester αξιολογεί:

- lateral movement δυνατότητες

- credential exposure

- access persistence

- πρόσβαση σε ευαίσθητα δεδομένα

- πιθανή πλήρη compromise του περιβάλλοντος

Σε πολλές περιπτώσεις, ένα compromised workstation αποτελεί απλώς το αρχικό σημείο εισόδου που μπορεί να οδηγήσει σε domain compromise ή πρόσβαση σε κρίσιμες υποδομές.

Αυτά τα σενάρια βοηθούν σημαντικά τους οργανισμούς να κατανοήσουν πώς μια φαινομενικά μικρή παραβίαση μπορεί να εξελιχθεί σε σοβαρό security incident.

Reporting – Η πιο κρίσιμη φάση

Παρότι συχνά υποτιμάται, το reporting αποτελεί ίσως το σημαντικότερο στάδιο ενός penetration test.

Ένα κακό report μπορεί να μειώσει δραματικά την αξία της τεχνικής δουλειάς που προηγήθηκε.

Ο σκοπός ενός penetration testing report δεν είναι να εντυπωσιάσει τεχνικά, αλλά:

- να επικοινωνήσει ξεκάθαρα τον κίνδυνο

- να εξηγήσει τον πιθανό αντίκτυπο

- να καθοδηγήσει αποτελεσματικά τη λήψη αποφάσεων

Ένα ποιοτικό report αφηγείται τη συνολική «ιστορία» της επίθεσης:

- πώς ξεκίνησε

- ποια βήματα ακολουθήθηκαν

- ποια ήταν η τελική πρόσβαση

- ποιες ήταν οι πραγματικές επιπτώσεις

Παράλληλα, πρέπει να παρέχει ρεαλιστικές και εφαρμόσιμες προτάσεις βελτίωσης προσαρμοσμένες στο περιβάλλον του οργανισμού.

Συμπέρασμα

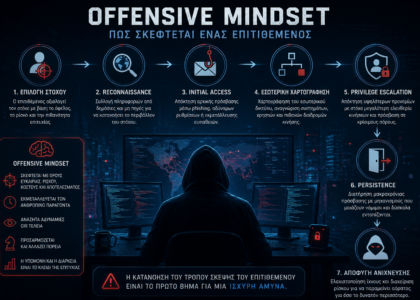

Η μεθοδολογία του penetration testing δεν αποτελεί απλώς μια σειρά τεχνικών βημάτων, αλλά έναν ολοκληρωμένο τρόπο σκέψης και αξιολόγησης κινδύνου.

Από το reconnaissance μέχρι το reporting, κάθε στάδιο συμβάλλει στη δημιουργία μιας ολοκληρωμένης εικόνας της επιφάνειας επίθεσης και των πραγματικών κινδύνων που αντιμετωπίζει ένας οργανισμός.

Η πραγματική αξία ενός penetration test δεν βρίσκεται μόνο στον αριθμό των ευπαθειών που εντοπίστηκαν, αλλά στο πόσο καλά κατανοεί πλέον ο οργανισμός τον τρόπο με τον οποίο μπορεί να δεχθεί επίθεση.

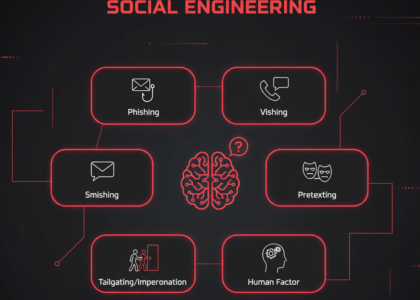

Στα επόμενα άρθρα θα εμβαθύνουμε σε επιμέρους τεχνικές offensive security και σε πιο εξειδικευμένα web application attack scenarios.