Όταν τα Δεδομένα Κρατήσεων Γίνονται Όπλο στα Χέρια των Επιτιθέμενων

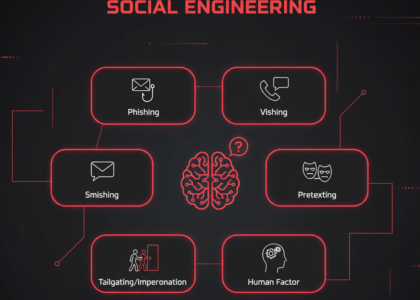

Η πρόσφατη κυβερνοεπίθεση στην πλατφόρμα της Booking.com τον Απρίλιο του 2026 επανέφερε στο προσκήνιο ένα κρίσιμο ζήτημα της σύγχρονης κυβερνοασφάλειας: ακόμη και οι μεγαλύτερες ψηφιακές πλατφόρμες μπορούν να μετατραπούν σε πηγή εξαιρετικά στοχευμένων social engineering επιθέσεων.

Το περιστατικό δεν περιορίζεται σε μια “τυπική” διαρροή δεδομένων. Αντίθετα, αποτελεί χαρακτηριστικό παράδειγμα του πώς τα προσωπικά δεδομένα και οι πληροφορίες κρατήσεων μπορούν να χρησιμοποιηθούν ως εργαλείο για highly targeted phishing campaigns.

Η πραγματική απειλή δεν βρίσκεται μόνο στη διαρροή πληροφοριών, αλλά στον τρόπο με τον οποίο αυτές αξιοποιούνται για τη δημιουργία πειστικών και σχεδόν αόρατων επιθέσεων.

Η διαρροή και τα δεδομένα που εκτέθηκαν

Σύμφωνα με τις διαθέσιμες αναφορές ασφαλείας, οι επιτιθέμενοι απέκτησαν πρόσβαση σε:

- ονοματεπώνυμα χρηστών

- email addresses

- αριθμούς τηλεφώνου

- στοιχεία κρατήσεων

- ταξιδιωτικά πλάνα

- πληροφορίες καταλυμάτων και ημερομηνιών

Παρότι δεν υπήρξε επίσημη επιβεβαίωση για διαρροή στοιχείων πιστωτικών καρτών ή τραπεζικών δεδομένων, η αξία των πληροφοριών παραμένει εξαιρετικά υψηλή.

Η γνώση:

- του προορισμού

- των ημερομηνιών ταξιδιού

- του ονόματος ξενοδοχείου

- και της πραγματικής κράτησης

δίνει στους επιτιθέμενους τη δυνατότητα δημιουργίας εξαιρετικά πειστικών phishing scenarios.

Αυτό αποτελεί χαρακτηριστικό παράδειγμα του πώς ακόμη και “μη οικονομικά” δεδομένα μπορούν να μετατραπούν σε σοβαρό security risk.

Από τη διαρροή στο spear phishing

Η πιο ανησυχητική πτυχή του περιστατικού είναι η ταχύτητα με την οποία τα κλεμμένα δεδομένα αξιοποιήθηκαν σε πραγματικές επιθέσεις.

Πολλοί χρήστες ανέφεραν ότι έλαβαν:

- WhatsApp messages

- emails

- ή μηνύματα μέσω booking chats

από άτομα που προσποιούνταν:

- προσωπικό ξενοδοχείων

- support agents

- ή booking representatives

Τα μηνύματα ζητούσαν:

- “verification” στοιχείων πληρωμής

- επιβεβαίωση κάρτας

- ή νέα πληρωμή για αποφυγή ακύρωσης κράτησης

Η διαφορά σε σχέση με τα παραδοσιακά phishing attacks είναι κρίσιμη.

Οι δράστες γνώριζαν:

- πραγματικό booking number

- ημερομηνίες ταξιδιού

- όνομα καταλύματος

- και πραγματικά στοιχεία χρήστη

Αυτό μετατρέπει το phishing σε highly targeted spear phishing attack, το οποίο είναι πολύ πιο δύσκολο να αναγνωριστεί από τον μέσο χρήστη.

Γιατί αυτές οι επιθέσεις είναι τόσο αποτελεσματικές

Οι περισσότερες phishing επιθέσεις αποτυγχάνουν επειδή φαίνονται “ψεύτικες”.

Στην περίπτωση αυτή όμως:

- τα δεδομένα ήταν αληθινά

- τα ταξιδιωτικά στοιχεία υπαρκτά

- και το timing εξαιρετικά πειστικό

Ο επιτιθέμενος δεν χρειάζεται πλέον να “μαντέψει” πληροφορίες. Τις γνωρίζει ήδη.

Αυτό δημιουργεί:

- αίσθηση εμπιστοσύνης

- ψευδαίσθηση νομιμότητας

- και πίεση χρόνου

ιδιαίτερα όταν ο χρήστης βρίσκεται λίγο πριν από ταξίδι ή check-in.

Το social engineering πλέον βασίζεται όλο και περισσότερο σε πραγματικά δεδομένα που προέρχονται από προηγούμενα breaches.

Zero Trust Communication

Ένα από τα σημαντικότερα συμπεράσματα του περιστατικού είναι ότι ακόμη και trusted platforms δεν αρκούν για να εξασφαλίσουν την ασφάλεια του τελικού χρήστη.

Η σύγχρονη προσέγγιση απαιτεί:

Zero Trust Communication

Κάθε αίτημα που αφορά:

- πληρωμές

- στοιχεία κάρτας

- verification links

- credentials

πρέπει να θεωρείται ύποπτο, ακόμη και όταν περιέχει αληθινά στοιχεία κράτησης.

Η εμπιστοσύνη δεν πρέπει να βασίζεται μόνο στις πληροφορίες που εμφανίζονται σε ένα μήνυμα.

Πρακτικές προστασίας για χρήστες

Απευθείας επιβεβαίωση

Σε περίπτωση αμφιβολίας:

- η επικοινωνία πρέπει να γίνεται απευθείας με το κατάλυμα

- μέσω του επίσημου website

- ή μέσω επίσημου τηλεφώνου επικοινωνίας

και όχι μέσω στοιχείων που παρέχονται στο ύποπτο μήνυμα.

Χρήση virtual cards

Οι virtual cards ή prepaid cards προσφέρουν επιπλέον επίπεδο προστασίας σε online bookings.

Ακόμη και αν διαρρεύσουν στοιχεία:

- το όριο συναλλαγών είναι περιορισμένο

- και μειώνεται σημαντικά ο οικονομικός αντίκτυπος.

Multi-Factor Authentication

Η χρήση MFA:

- μειώνει τον κίνδυνο account compromise

- προστατεύει λογαριασμούς

- και δυσκολεύει σημαντικά την πρόσβαση επιτιθέμενων.

Awareness & Security Education

Το σημαντικότερο μέτρο παραμένει η ενημέρωση.

Οι χρήστες πρέπει να κατανοήσουν:

- πώς λειτουργεί το spear phishing

- πώς αξιοποιούνται leaked datasets

- και γιατί τα “αληθινά” στοιχεία δεν αποτελούν εγγύηση αξιοπιστίας.

Η awareness εκπαίδευση αποτελεί πλέον κρίσιμο στοιχείο της σύγχρονης άμυνας απέναντι σε social engineering attacks.

Τι δείχνει το περιστατικό για το μέλλον των επιθέσεων

Το περιστατικό της Booking.com δείχνει ξεκάθαρα τη μετάβαση από:

- μαζικές phishing επιθέσεις

- σε highly personalized attack campaigns

Οι επιτιθέμενοι χρησιμοποιούν πλέον:

- leaked data

- AI-assisted personalization

- social engineering

- και real-world context

για να δημιουργούν επιθέσεις που μοιάζουν απολύτως νόμιμες.

Το μέλλον των cyber attacks δεν βασίζεται μόνο σε τεχνικά exploits αλλά όλο και περισσότερο:

- στη χειραγώγηση

- στη γνώση πραγματικών δεδομένων

- και στην ανθρώπινη εμπιστοσύνη.

Συμπέρασμα

Η υπόθεση της Booking.com αποδεικνύει ότι η κυβερνοασφάλεια δεν τελειώνει στη προστασία των υποδομών.

Ακόμη και όταν δεν διαρρέουν οικονομικά δεδομένα ή passwords, οι πληροφορίες που αποκαλύπτονται μπορούν να χρησιμοποιηθούν για εξαιρετικά επικίνδυνες επιθέσεις social engineering.

Η προστασία απέναντι σε αυτές τις απειλές απαιτεί:

- επαγρύπνηση

- verification διαδικασίες

- zero trust λογική

- awareness

- και συνεχή εκπαίδευση χρηστών.

Η κυβερνοασφάλεια πλέον δεν είναι στατική κατάσταση. Είναι μια διαρκής διαδικασία προσαρμογής απέναντι σε όλο και πιο “ανθρώπινες” και στοχευμένες επιθέσεις.