Στον χώρο της κυβερνοασφάλειας, η τεχνική γνώση αποτελεί απαραίτητη προϋπόθεση, αλλά από μόνη της δεν αρκεί. Πολλοί γνωρίζουν εργαλεία, exploits και penetration testing methodologies, όμως αποτυγχάνουν να κατανοήσουν το πιο κρίσιμο στοιχείο μιας πραγματικής επίθεσης: τον τρόπο σκέψης του επιτιθέμενου.

Το offensive mindset δεν αφορά συγκεκριμένες τεχνικές ή εργαλεία. Αφορά τη νοοτροπία με την οποία λαμβάνονται αποφάσεις σε κάθε στάδιο μιας επίθεσης.

Ένας πραγματικός threat actor δεν ακολουθεί manuals ούτε λειτουργεί με θεωρητικές κατηγοριοποιήσεις vulnerabilities. Σκέφτεται με όρους:

- ευκαιρίας

- ρίσκου

- κόστους

- και αποτελέσματος

Η κατανόηση αυτού του τρόπου σκέψης είναι κρίσιμη τόσο για offensive όσο και για defensive security teams.

Η επιλογή του στόχου

Μια επίθεση δεν ξεκινά όταν σταλεί το πρώτο packet ή εκτελεστεί το πρώτο exploit.

Ξεκινά πολύ νωρίτερα, στη φάση της επιλογής στόχου.

Ο επιτιθέμενος αξιολογεί:

- αν ένας οργανισμός αξίζει τον χρόνο και το ρίσκο

- πόσο ώριμη είναι η αμυντική του στάση

- ποια είναι η πιθανότητα επιτυχίας

- και ποιο θα είναι το πιθανό όφελος

Παράγοντες όπως:

- ο κλάδος δραστηριότητας

- η δημόσια εικόνα

- η τεχνολογική ωριμότητα

- η cloud υποδομή

- και η συνολική επιφάνεια επίθεσης

παίζουν σημαντικό ρόλο.

Στην πράξη, πολλοί οργανισμοί γίνονται στόχος όχι επειδή έχουν κάτι μοναδικό, αλλά επειδή φαίνονται εύκολοι.

Ένα poorly configured web portal, exposed services ή η αποκάλυψη εσωτερικών πληροφοριών μπορούν να λειτουργήσουν ως πρόσκληση για επίθεση.

Για τον επιτιθέμενο, η επίθεση αποτελεί επένδυση πόρων και χρόνου — όχι αυτοσκοπό.

Reconnaissance – Σκέψη πριν από τη δράση

Στο offensive mindset, το reconnaissance δεν είναι απλή συλλογή πληροφοριών. Είναι διαδικασία κατανόησης του περιβάλλοντος στόχου.

Ο επιτιθέμενος προσπαθεί να εντοπίσει:

- τα πιο αδύναμα σημεία

- τους πιο πολύτιμους χρήστες

- τα κρίσιμα συστήματα

- και τις πιθανές διαδρομές πρόσβασης

Σε πραγματικά σενάρια, πολλές επιθέσεις βασίζονται αποκλειστικά σε δημόσια διαθέσιμες πληροφορίες.

Παραδείγματα:

- job postings που αποκαλύπτουν τεχνολογίες

- social media posts που εμφανίζουν εσωτερικές δομές

- ξεχασμένα subdomains

- exposed cloud assets

- παλιές εφαρμογές χωρίς υποστήριξη

Ο επιτιθέμενος δεν βιάζεται. Κάθε πληροφορία μειώνει την ανάγκη για θορυβώδεις ενέργειες αργότερα.

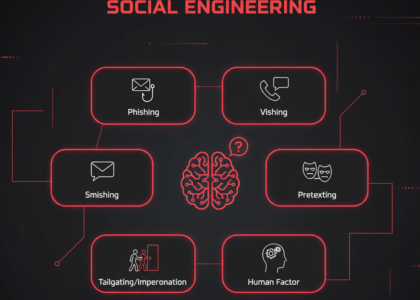

Initial Access – Η είσοδος δεν χρειάζεται να είναι εντυπωσιακή

Η αρχική πρόσβαση σπάνια επιτυγχάνεται μέσω “κινηματογραφικών” τεχνικών.

Στην πράξη, οι περισσότερες επιθέσεις βασίζονται:

- στον ανθρώπινο παράγοντα

- σε weak passwords

- σε misconfigurations

- ή σε exposed services

Ένα phishing email ή μια λανθασμένη cloud ρύθμιση μπορεί να είναι αρκετά για initial compromise.

Από τη σκοπιά του επιτιθέμενου, το ζητούμενο δεν είναι η εντυπωσιακή είσοδος αλλά η λειτουργική πρόσβαση.

Ακόμη και περιορισμένα privileges αρκούν για να ξεκινήσει η εσωτερική χαρτογράφηση του περιβάλλοντος.

Η υπομονή υπερισχύει της ταχύτητας.

Εσωτερική χαρτογράφηση και προσαρμογή

Μετά την αρχική πρόσβαση, η σκέψη του επιτιθέμενου αλλάζει.

Πλέον δεν αναζητά μόνο vulnerabilities αλλά:

- ευκαιρίες

- relationships μεταξύ συστημάτων

- υψηλής αξίας λογαριασμούς

- αδύναμες διαδικασίες

- και πιθανές διαδρομές lateral movement

Η προσαρμοστικότητα αποτελεί κρίσιμο στοιχείο του offensive mindset.

Αν ένα σύστημα αποδειχθεί καλύτερα προστατευμένο από το αναμενόμενο, ο επιτιθέμενος σπάνια επιμένει. Αναζητά εναλλακτικές, λιγότερο προφανείς διαδρομές.

Privilege Escalation – Από το χρήσιμο στο κρίσιμο

Η privilege escalation δεν αντιμετωπίζεται ως τεχνικός στόχος αλλά ως στρατηγικό μέσο.

Ο επιτιθέμενος αξιολογεί:

- ποιο επίπεδο πρόσβασης είναι πραγματικά απαραίτητο

- ποιο επίπεδο αυξάνει το operational freedom

- και ποιο δημιουργεί μεγαλύτερο detection risk

Σε πολλά περιβάλλοντα, domain-level access δεν απαιτεί advanced exploits αλλά:

- κακή διαχείριση δικαιωμάτων

- credential exposure

- weak administrative practices

- ή οργανωτικές αδυναμίες

Μερικές φορές, η παραμονή σε χαμηλότερα privileges είναι πιο ασφαλής από μια επιθετική privilege escalation προσπάθεια που μπορεί να ενεργοποιήσει detection mechanisms.

Persistence – Η επίθεση ως μαραθώνιος

Για έναν πραγματικό επιτιθέμενο, η επιτυχία δεν μετριέται μόνο από την αρχική πρόσβαση αλλά από τη διάρκειά της.

Η persistence αποτελεί βασικό στοιχείο κάθε σοβαρής επίθεσης.

Οι attackers συχνά δημιουργούν:

- νέους χρήστες

- scheduled tasks

- hidden access mechanisms

- αλλαγές πολιτικών

- persistence μέσω legitimate-looking configurations

με τρόπο που εναρμονίζεται με τη φυσιολογική λειτουργία του περιβάλλοντος.

Σε πολλές περιπτώσεις, η επίθεση γίνεται “αόρατο” μέρος της καθημερινότητας του οργανισμού.

Αποφυγή ανίχνευσης και διαχείριση ρίσκου

Σε αντίθεση με τη δημοφιλή εικόνα, οι περισσότεροι επιτιθέμενοι δεν επιδιώκουν άμεσο chaos ή καταστροφή.

Συχνά, η προτεραιότητά τους είναι:

- η αποφυγή ανίχνευσης

- η μακροχρόνια πρόσβαση

- και η διαχείριση ρίσκου αποκάλυψης

Κάθε ενέργεια αξιολογείται με βάση:

- το πιθανό operational gain

- το detection risk

- και το αν αξίζει να πραγματοποιηθεί

Αυτό εξηγεί γιατί πολλές επιθέσεις παραμένουν αδιάγνωστες για μήνες ή ακόμη και χρόνια.

Η απουσία θορύβου δεν σημαίνει απουσία δραστηριότητας. Συχνά σημαίνει υψηλό επίπεδο αυτοσυγκράτησης.

Τι αποκαλύπτει το Offensive Mindset για την άμυνα

Η κατανόηση του offensive mindset αλλάζει ριζικά τον τρόπο με τον οποίο σχεδιάζεται η άμυνα.

Αντί για αποσπασματικά μέτρα ασφαλείας, αναδεικνύεται η ανάγκη για:

- συνολική ορατότητα

- σωστή identity management στρατηγική

- behavioral monitoring

- segmentation

- και συνεχή αξιολόγηση κινδύνου

Οι οργανισμοί που σκέφτονται αμυντικά με επιθετική λογική μπορούν να προβλέψουν όχι μόνο το πώς μπορεί να γίνει μια επίθεση, αλλά και το γιατί.

Συμπέρασμα

Το offensive mindset δεν διδάσκεται μέσα από εργαλεία ή checklists.

Αναπτύσσεται μέσα από:

- κατανόηση πραγματικών επιθέσεων

- exposure σε realistic scenarios

- στρατηγική σκέψη

- και συνεχή ενασχόληση με adversarial behavior

Για όσους ασχολούνται με:

- Ethical Hacking

- Penetration Testing

- Red Teaming

- Blue Teaming

- Threat Hunting

η κατανόηση της νοοτροπίας του επιτιθέμενου αποτελεί κρίσιμο στάδιο επαγγελματικής ωρίμανσης.

Η πραγματική κυβερνοασφάλεια δεν αφορά μόνο την τεχνολογία. Αφορά την κατανόηση του ανθρώπου πίσω από την επίθεση.