Το social engineering αποτελεί μία από τις πιο αποτελεσματικές και επικίνδυνες μορφές κυβερνοεπίθεσης, επειδή δεν στοχεύει άμεσα τα τεχνικά συστήματα αλλά τον ίδιο τον άνθρωπο.

Αντί οι επιτιθέμενοι να προσπαθούν να παραβιάσουν firewalls ή να εκμεταλλευτούν τεχνικές ευπάθειες, χρησιμοποιούν ψυχολογικές τεχνικές για να πείσουν τα θύματα να αποκαλύψουν ευαίσθητες πληροφορίες ή να πραγματοποιήσουν ενέργειες που διαφορετικά δεν θα έκαναν.

Η ανθρώπινη ψυχολογία — και όχι η τεχνολογία — είναι το κύριο εργαλείο του επιτιθέμενου.

Τι είναι το Social Engineering

Το social engineering αναφέρεται στη χειραγώγηση ανθρώπων με σκοπό:

- την απόκτηση πρόσβασης

- την υποκλοπή πληροφοριών

- την κλοπή credentials

- ή την παράκαμψη μηχανισμών ασφαλείας

Οι επιθέσεις αυτές βασίζονται κυρίως:

- στην εμπιστοσύνη

- στον φόβο

- στην πίεση χρόνου

- στην περιέργεια

- και στην έλλειψη επαλήθευσης πληροφοριών

Οι άνθρωποι συχνά αντιδρούν συναισθηματικά ή βιαστικά, παρακάμπτοντας λογικές διαδικασίες ελέγχου. Αυτό ακριβώς εκμεταλλεύονται οι επιτιθέμενοι.

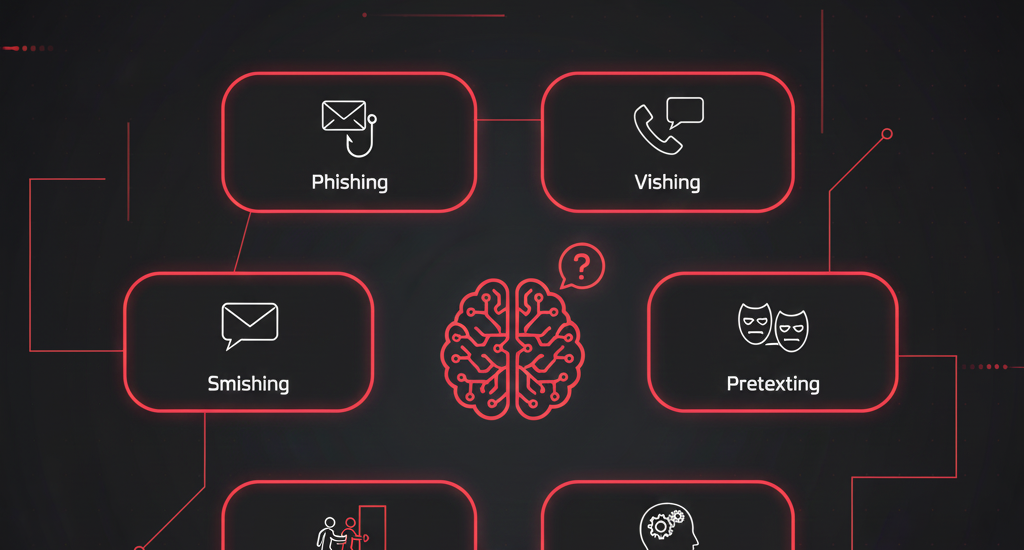

Κύριοι τύποι Social Engineering επιθέσεων

Οι social engineering attacks εμφανίζονται με πολλές διαφορετικές μορφές.

Phishing & Spear Phishing

Phishing

Μαζικές προσπάθειες εξαπάτησης μέσω emails ή μηνυμάτων που προσπαθούν να αποσπάσουν:

- passwords

- τραπεζικά στοιχεία

- προσωπικά δεδομένα

- credentials

Τα phishing messages συχνά μιμούνται:

- τράπεζες

- courier εταιρείες

- δημόσιες υπηρεσίες

- γνωστές πλατφόρμες

Spear Phishing

Πρόκειται για πιο στοχευμένες επιθέσεις σε συγκεκριμένα άτομα ή οργανισμούς.

Τα μηνύματα είναι εξατομικευμένα και συχνά περιλαμβάνουν:

- πραγματικά ονόματα

- εταιρικά στοιχεία

- πληροφορίες από social media

- δεδομένα προηγούμενων παραβιάσεων

Αυτό αυξάνει σημαντικά την αξιοπιστία της επίθεσης.

Vishing – Τηλεφωνικές απάτες

Στο vishing, οι επιτιθέμενοι χρησιμοποιούν τηλεφωνικές κλήσεις για να αποσπάσουν πληροφορίες ή πρόσβαση.

Συχνά προσποιούνται:

- τράπεζες

- τεχνική υποστήριξη

- δημόσιες υπηρεσίες

- συνεργάτες ή συναδέλφους

Ο στόχος είναι να δημιουργηθεί αίσθηση εμπιστοσύνης ή επείγοντος ώστε το θύμα να αποκαλύψει ευαίσθητα δεδομένα.

Smishing – SMS απάτες

Το smishing χρησιμοποιεί SMS μηνύματα για να πείσει το θύμα:

- να ανοίξει κακόβουλο link

- να εγκαταστήσει malware

- να αποκαλύψει credentials ή τραπεζικά στοιχεία

Τα μηνύματα συνήθως παρουσιάζονται ως:

- ειδοποιήσεις παράδοσης

- τραπεζικές ενημερώσεις

- επείγουσες ειδοποιήσεις ασφαλείας

Pretexting

Στο pretexting, ο επιτιθέμενος δημιουργεί ένα ψεύτικο σενάριο ή identity με στόχο να κερδίσει εμπιστοσύνη.

Παραδείγματα:

- ψεύτικος ελεγκτής

- συνεργάτης IT

- λογιστήριο

- υπεύθυνος ασφαλείας

Μέσω αυτού του “σεναρίου” προσπαθεί να αποκτήσει πληροφορίες ή πρόσβαση.

Tailgating & Impersonation

Tailgating

Ο επιτιθέμενος αποκτά φυσική πρόσβαση ακολουθώντας κάποιον εξουσιοδοτημένο χρήστη σε περιορισμένο χώρο.

Impersonation

Ο δράστης προσποιείται αξιόπιστο πρόσωπο ώστε να αποκτήσει:

- πρόσβαση

- πληροφορίες

- δικαιώματα

- φυσική ή ψηφιακή είσοδο

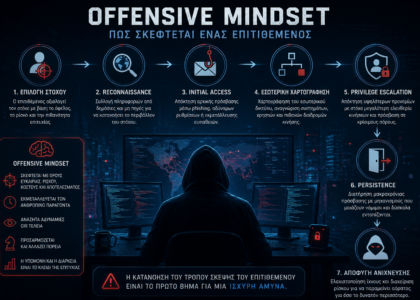

Πώς εκμεταλλεύονται οι επιτιθέμενοι τον ανθρώπινο παράγοντα

Οι hackers χρησιμοποιούν κυρίως ψυχολογικούς μηχανισμούς για να παρακάμψουν την κριτική σκέψη των θυμάτων.

Οι πιο συνηθισμένοι είναι:

Εμπιστοσύνη

Οι χρήστες συχνά ακολουθούν οδηγίες από πρόσωπα που φαίνονται αξιόπιστα.

Φόβος & πίεση χρόνου

Οι επιτιθέμενοι δημιουργούν αίσθηση επείγοντος ώστε το θύμα να αντιδράσει βιαστικά.

Περιέργεια

Μηνύματα όπως:

- «Δες ποιος σε ανέφερε»

- «Άνοιξε το έγγραφο»

- «Επείγουσα ειδοποίηση»

ενεργοποιούν την ανθρώπινη περιέργεια.

Έλλειψη επαλήθευσης

Πολλοί χρήστες δεν ελέγχουν:

- URLs

- domains

- identities

- authenticity αιτημάτων

πριν ενεργήσουν.

Άμυνα απέναντι στο Social Engineering

Η προστασία από social engineering attacks απαιτεί συνδυασμό:

- awareness

- εκπαίδευσης

- διαδικασιών

- τεχνικών μέτρων

Security Awareness Training

Οι χρήστες πρέπει να εκπαιδεύονται ώστε να αναγνωρίζουν:

- phishing emails

- ύποπτες κλήσεις

- κακόβουλα links

- impersonation attempts

Verification Procedures

Κάθε αίτημα που αφορά:

- credentials

- πληρωμές

- αλλαγές πρόσβασης

- ευαίσθητα δεδομένα

πρέπει να επαληθεύεται μέσω ασφαλών καναλιών επικοινωνίας.

Simulated Phishing Campaigns

Οι phishing simulations βοηθούν οργανισμούς να:

- εντοπίσουν weaknesses

- εκπαιδεύσουν προσωπικό

- βελτιώσουν awareness

- αξιολογήσουν την ετοιμότητα χρηστών

MFA & Technical Controls

Η Multi-Factor Authentication (MFA) μειώνει σημαντικά την πιθανότητα compromise ακόμη και όταν credentials υποκλαπούν.

Επιπλέον:

- email filtering

- behavioral analytics

- access monitoring

- endpoint protection

ενισχύουν την άμυνα απέναντι σε social engineering επιθέσεις.

Συμπέρασμα

Το social engineering αποτελεί μία από τις πιο ύπουλες μορφές κυβερνοεπίθεσης, επειδή εκμεταλλεύεται τον πιο ευάλωτο κρίκο κάθε οργανισμού: τον άνθρωπο.

Ακόμη και τα πιο εξελιγμένα τεχνικά συστήματα ασφαλείας μπορούν να παρακαμφθούν μέσω:

- εξαπάτησης

- χειραγώγησης

- ψυχολογικής πίεσης

- ή ανθρώπινου λάθους

Η αποτελεσματική άμυνα απέναντι σε αυτές τις απειλές απαιτεί:

- συνεχή ενημέρωση

- awareness

- εκπαίδευση

- σωστές διαδικασίες

- και ισχυρά τεχνικά μέτρα ασφαλείας

Η επίγνωση αποτελεί το πρώτο και σημαντικότερο βήμα για την προστασία απέναντι σε επιθέσεις που βασίζονται στην ανθρώπινη ψυχολογία και την καθημερινή αλληλεπίδραση με την τεχνολογία.